SEARCHINFORM FILEAUDITOR

Solution DCAP complète pour les fichiers - Protection du système et contrôle d’accès

Solution DCAP complète pour les fichiers

FileAuditor est une solution DCAP

(Data-Centric Audit and Protection) conçue pour l’audit automatisé des systèmes de fichiers, la détection des violations des droits d’accès et le suivi des modications des

données critiques. La solution protège les documents condentiels contre les actions à risque des employés et aide à organiser et structurer les systèmes de stockage de

fichiers.

FileAuditor répond aux principales questions internes relatives à la sécurité de l’information :

Quels documents

contiennent des

informations sensibles ?

Qui a accès à ces données

et peut les modier ?

Quelle quantité de ces

données existe au sein

de l’entreprise et

où sont-elles stockées?

Tâches clés résolues par SearchInform FileAuditor

Archivage des documents critiques

Crée des copies de sauvegarde des fichiers critiques

détectés sur les postes de travail, les serveurs ou

le stockage réseau et conserve leur historique

de modifications. L’archivage des données critiques

facilite les enquêtes sur les incidents et garantit

la récupération des informations perdues.

Audit des droits d’accès

Simplifie le contrôle d’accès aux informations

sensibles en suivant automatiquement les

ressources ouvertes, les fichiers accessibles à des

utilisateurs ou groupes spécifiques et les comptes

d’utilisateurs disposant de droits d’accès

privilégiés.

Contrôle et blocage de l’activité des utilisateurs

Classification des données confidentielles

Les fichiers d'identification contraignent les informations

critiques au sein des flux de travail documentaires et

attribuent des étiquettes de classification à chaque fichier en

fonction de son type, comme les données personnelles, les

secrets commerciaux, les numéros de carte de crédit

et autres informations sensibles.

Ce système surveille les opérations des utilisateurs

au sein du système de fichiers. L'équipe de sécurité

informatique dispose ainsi d'une visibilité permanente

sur le cycle de vie des fichiers (création, modification,

Le système bloque toute activité indésirable sur

les fichiers, quelle que soit l'application.

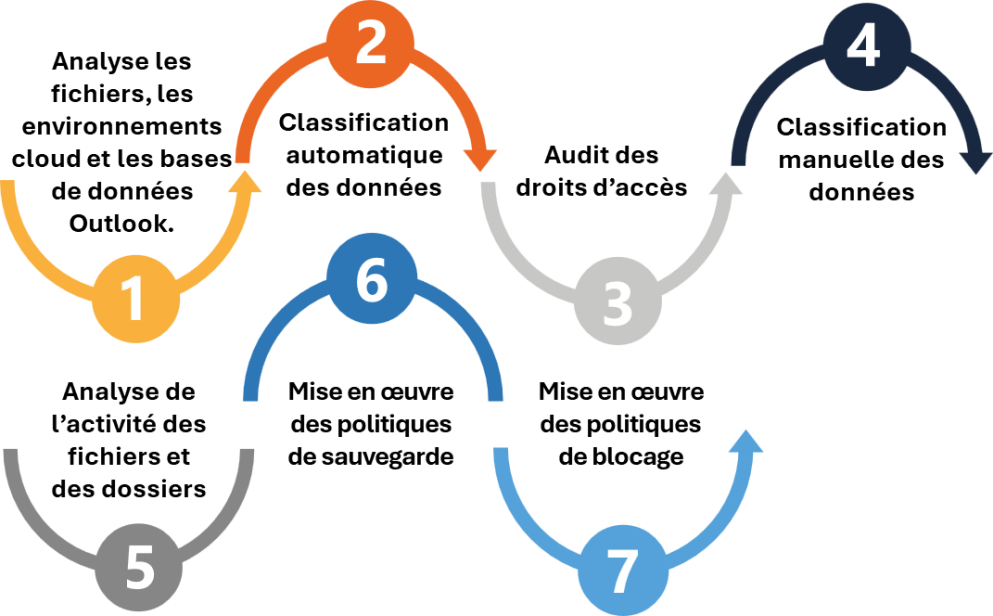

Comment fonctionne SearchInform FileAuditor

Protection des données FileAuditor

Blocage basé sur le contenu

Empêche les opérations critiques sur les fichiers, notamment les actions non autorisées sur des documents

entre différentes applications, les transferts suspects ou l'accès par des utilisateurs non autorisés.

Les règles de blocage s'appliquent aux fichiers étiquetés automatiquement et aux fichiers classés manuellement.

Le système attribue des étiquettes en fonction du type d'information, comme les secrets commerciaux,

les informations personnelles ou les contrats.

Autorisations et restrictions

Elles sont configurées en fonction de la classification des informations, définissant quels utilisateurs,

appareils et applications sont autorisés à interagir avec des classes de fichiers spécifiques.

FileAuditor permet de bloquer l'accès aux fichiers via n'importe quelle application, quelle que soit sa version,

son type ou son origine.

Les restrictions sont appliquées au niveau du système de fichiers, qui contrôle l'accès des applications à la

lecture des données. Ceci permet de contrôler la lecture, la modification et le transfert de documents

contenant des informations confidentielles, ainsi que de configurer d'autres paramètres d'accès aux fichiers.

1

2

3

4

Analyse des données FileAuditor

FileAuditor démontre :

Arborescence

des dossiers

Opérations sur les

fichiers critiques

Nombre de

documents critiques

Classification et

étiquetage des fichiers

Modules d’audit des fichiers pour les incidents

Prévention et atténuation des menaces

Data

Classification

Pour l'organisation du

stockage des fichiers et

la conformité des exécutions

Le système classe les fichiers

en fonction de leur contenu,

qu’ils soient stockés sur un

PC ou sur un réseau local.

Il ajoute des étiquettes

spécifiques pouvant servir

à l’audit et au blocage de

l’accès aux fichiers.

Surveillance de activité

des fichiers

Pour prévenir les fuites

de fichiers contenant

des données sensibles

Journal des activités liées aux

opérations sur les fichiers

locaux et réseau, fonctionnant

au niveau du pilote et ne

nécessitant pas d’activation

des journaux intégrés au

système d’exploitation.

Audit des droits

d'accès aux fichiers

Pour prévenir les

violations des droits

d’accès

Audit des droits d’accès

actuels, détection des

modifications des droits

d’accès aux objets sur le

système de fichiers local

et réseau

Microsoft365

Pour contrôler les

données transmises

via la plateforme M365

Permet la protection des

communications (pièces

jointes, chats, textes)

Filigrane dans le fichier

Pour classer et

protéger les fichiers

Ajoute du texte ou des

symboles au document

concerné pour en indiquer

la confidentialité.

Principaux avantages de SearchInform FileAuditor

Intégration transparente d’une solution DCAP dans les fonctionnalités du système DLP.

La surveillance peut être programmée ou déclenchée par des événements ou des

conditions spécifiques ; il est possible de ne conserver que les documents sensibles ;

et le système de déduplication permet d’économiser de l’espace de stockage.

Contrôle de la charge du PC et sauvegarde de la mémoire

Le logiciel peut être déployé dans le cloud, permettant ainsi aux entreprises ne

disposant pas de leur propre infrastructure informatique d’utiliser le système.

capacité de déploiement dans le cloud

Permettre aux spécialistes d’éviter les tâches inutiles et de se concentrer uniquement

sur la surveillance des données critiques.

Le système peut bloquer l’accès aux documents afin d’empêcher toute modification

ou tout transfert non autorisé.

Paramètres de règles flexibles

Le système enregistre un nombre spécifié de versions de fichiers, facilitant ainsi

les enquêtes internes.

Suivi en temps réel des modifications de fichiers

Protection proactive des fichiers

Intégration de produit SearchInform

FileAuditor + DLP + Risk Monitor

Intégration transparente de la solution FILEAUDITOR DCAP dans les fonctionnalités du système DLP.

Réduction du nombre

de faux positifs

Temps de configuration

DLP réduit

Protection

renforcée